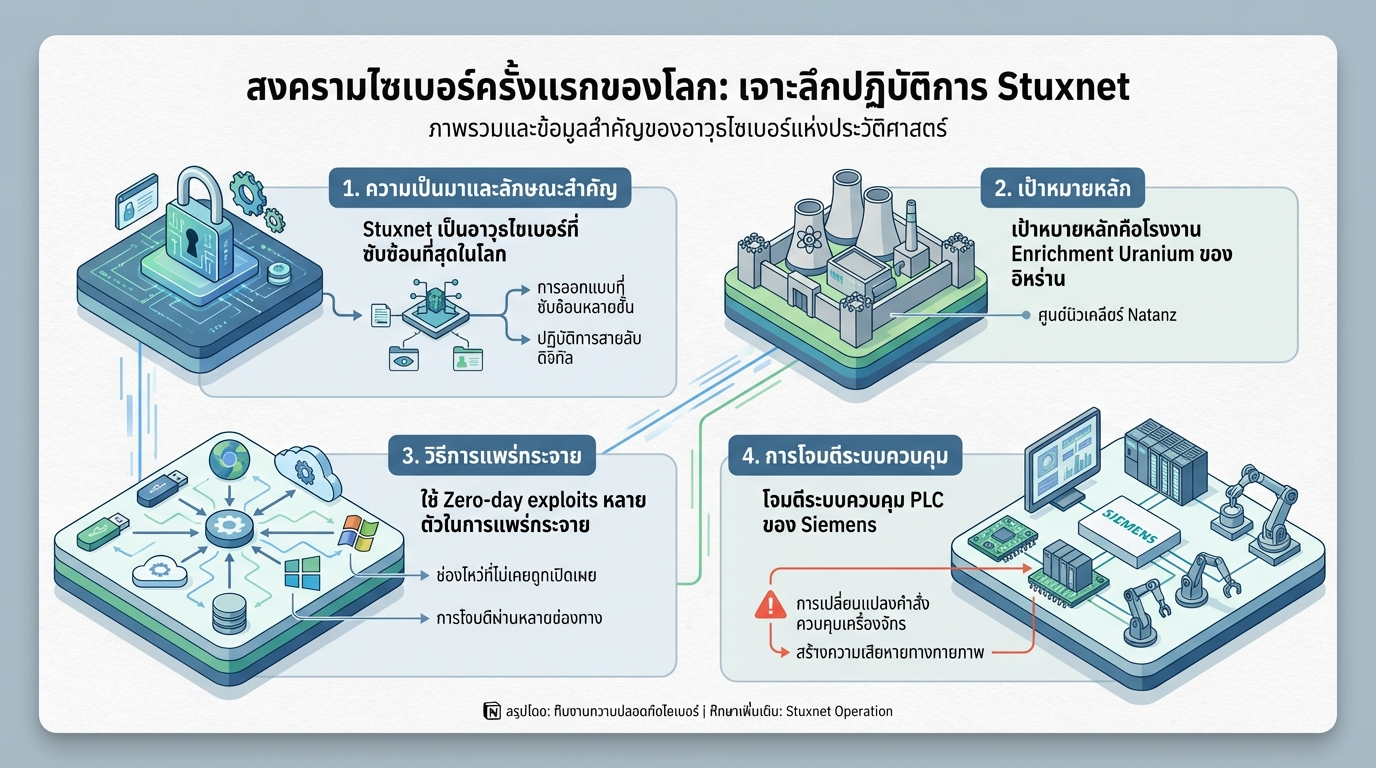

สงครามไซเบอร์ครั้งแรกของโลก: เจาะลึกปฏิบัติการ Stuxnet

ในโลกที่เทคโนโลยีก้าวหน้าอย่างไม่หยุดยั้ง สงครามไม่ได้จำกัดอยู่แค่สนามรบทางกายภาพอีกต่อไป สงครามไซเบอร์ได้ถือกำเนิดขึ้น และปฏิบัติการ Stuxnet คือจุดเริ่มต้นของสงครามในรูปแบบใหม่นี้ มันคืออาวุธไซเบอร์ชิ้นแรกของโลกที่ถูกออกแบบมาเพื่อโจมตีโครงสร้างพื้นฐานที่สำคัญของประเทศอื่น Stuxnet ไม่ได้เป็นเพียงแค่ไวรัสคอมพิวเตอร์ธรรมดา แต่มันคือผลงานวิศวกรรมซอฟต์แวร์ระดับสูงที่ซับซ้อนและมีประสิทธิภาพอย่างเหลือเชื่อ บทความนี้จะพาคุณเจาะลึกถึงปฏิบัติการ Stuxnet ตั้งแต่ที่มาที่ไป กลไกการทำงาน ผลกระทบ และบทเรียนที่ได้รับ เพื่อให้เข้าใจถึงความซับซ้อนของสงครามไซเบอร์ในยุคปัจจุบัน

Stuxnet คืออะไร?

Stuxnet ถูกนิยามว่าเป็นอาวุธไซเบอร์ที่ซับซ้อนที่สุดในโลก มันถูกออกแบบมาเพื่อโจมตีระบบควบคุมอุตสาหกรรม (Industrial Control Systems: ICS) โดยเฉพาะอย่างยิ่งระบบควบคุม PLC (Programmable Logic Controller) ของบริษัท Siemens ซึ่งเป็นระบบที่ใช้ควบคุมเครื่องจักรและกระบวนการผลิตในโรงงานอุตสาหกรรมต่างๆ

นิยามของอาวุธไซเบอร์

อาวุธไซเบอร์คือซอฟต์แวร์หรือโค้ดที่ถูกออกแบบมาเพื่อโจมตีระบบคอมพิวเตอร์ เครือข่าย หรือโครงสร้างพื้นฐานทางดิจิทัลอื่นๆ โดยมีเป้าหมายเพื่อสร้างความเสียหาย ขโมยข้อมูล หรือรบกวนการทำงานของระบบนั้นๆ อาวุธไซเบอร์มีความแตกต่างจากไวรัสคอมพิวเตอร์ทั่วไปตรงที่มันถูกออกแบบมาเพื่อวัตถุประสงค์ที่เฉพาะเจาะจงและมักมีความซับซ้อนสูง

ความซับซ้อนของ Stuxnet

Stuxnet มีความซับซ้อนอย่างมาก มันใช้เทคนิคต่างๆ ในการแพร่กระจายและโจมตีระบบเป้าหมาย รวมถึงการใช้ประโยชน์จากช่องโหว่ (exploits) ที่ไม่เคยถูกเปิดเผยมาก่อน หรือที่เรียกว่า Zero-day exploits นอกจากนี้ Stuxnet ยังมีความสามารถในการซ่อนตัวและหลีกเลี่ยงการตรวจจับจากโปรแกรมป้องกันไวรัสทั่วไป

วิศวกรรมซอฟต์แวร์ระดับสูง

การสร้าง Stuxnet ต้องอาศัยความรู้ความเชี่ยวชาญด้านวิศวกรรมซอฟต์แวร์ในระดับสูง ทีมงานที่อยู่เบื้องหลัง Stuxnet ต้องมีความเข้าใจอย่างลึกซึ้งเกี่ยวกับระบบปฏิบัติการ Windows, ระบบควบคุม PLC ของ Siemens, และวิธีการทำงานของโรงงานอุตสาหกรรมต่างๆ ความซับซ้อนของ Stuxnet สะท้อนให้เห็นถึงการลงทุนมหาศาลและความสามารถทางเทคโนโลยีของผู้สร้าง

เป้าหมายของ Stuxnet: โครงการนิวเคลียร์อิหร่าน

เป้าหมายหลักของ Stuxnet คือโรงงาน Enrichment Uranium ของอิหร่าน โดยเฉพาะอย่างยิ่งโรงงานนิวเคลียร์ Natanz ซึ่งเป็นส่วนหนึ่งของโครงการนิวเคลียร์ของอิหร่าน

ความสำคัญของโครงการนิวเคลียร์อิหร่าน

โครงการนิวเคลียร์ของอิหร่านเป็นประเด็นที่ละเอียดอ่อนในระดับนานาชาติ เนื่องจากมีความกังวลว่าอิหร่านอาจใช้เทคโนโลยีนี้ในการผลิตอาวุธนิวเคลียร์ การพัฒนาโครงการนิวเคลียร์จึงถูกจับตามองอย่างใกล้ชิดจากหลายประเทศ

โรงงาน Enrichment Uranium

โรงงาน Enrichment Uranium คือสถานที่ที่ใช้กระบวนการแยกยูเรเนียม-235 ออกจากยูเรเนียม-238 เพื่อใช้เป็นเชื้อเพลิงในโรงไฟฟ้านิวเคลียร์ หรือใช้ในการผลิตอาวุธนิวเคลียร์ โรงงาน Natanz เป็นหนึ่งในโรงงาน Enrichment Uranium ที่สำคัญที่สุดของอิหร่าน

ความลับและความปลอดภัย

โรงงาน Enrichment Uranium เป็นสถานที่ที่มีความลับและมีการรักษาความปลอดภัยสูง การโจมตีโรงงานดังกล่าวจึงเป็นเรื่องที่ท้าทายอย่างมาก Stuxnet ถูกออกแบบมาเพื่อเจาะระบบรักษาความปลอดภัยของโรงงานเหล่านี้

กลไกการทำงานของอาวุธนิวเคลียร์

เพื่อให้เข้าใจถึงผลกระทบของ Stuxnet เราจำเป็นต้องเข้าใจกลไกการทำงานของอาวุธนิวเคลียร์

ฟิชชั่น

อาวุธนิวเคลียร์ทำงานโดยใช้หลักการฟิชชั่น (fission) ซึ่งเป็นกระบวนการที่นิวเคลียสของอะตอมแตกตัวออกเป็นสองส่วน ทำให้เกิดการปลดปล่อยพลังงานมหาศาล

ปฏิกิริยาลูกโซ่

เมื่อนิวเคลียสของอะตอมแตกตัว มันจะปล่อยนิวตรอนออกมา นิวตรอนเหล่านี้สามารถไปชนกับนิวเคลียสของอะตอมอื่นๆ ทำให้เกิดปฏิกิริยาลูกโซ่ (chain reaction) ซึ่งนำไปสู่การปลดปล่อยพลังงานอย่างต่อเนื่อง

ส่วนประกอบของอาวุธนิวเคลียร์

อาวุธนิวเคลียร์ประกอบด้วยส่วนประกอบหลักๆ ได้แก่ วัสดุฟิสไซล์ (เช่น ยูเรเนียม-235 หรือ พลูโตเนียม-239) อุปกรณ์จุดระเบิด และระบบควบคุม

การ Enriched Uranium และกระบวนการ Enrichment

การ Enriched Uranium เป็นขั้นตอนสำคัญในการผลิตอาวุธนิวเคลียร์

ยูเรเนียม 235 และ 238

ยูเรเนียมมีสองไอโซโทปหลักคือ ยูเรเนียม-235 และ ยูเรเนียม-238 ยูเรเนียม-235 เป็นไอโซโทปที่สามารถเกิดปฏิกิริยาฟิชชั่นได้ ในขณะที่ยูเรเนียม-238 ไม่สามารถเกิดปฏิกิริยาฟิชชั่นได้ง่าย

กระบวนการ Enrichment

กระบวนการ Enrichment คือการเพิ่มสัดส่วนของยูเรเนียม-235 ในยูเรเนียมธรรมชาติ กระบวนการนี้มักใช้เทคนิคต่างๆ เช่น การใช้ Centrifuge

Centrifuge

Centrifuge เป็นอุปกรณ์ที่ใช้ในการแยกยูเรเนียม-235 ออกจากยูเรเนียม-238 โดยใช้แรงเหวี่ยงหนีศูนย์กลาง ยูเรเนียมจะถูกหมุนด้วยความเร็วสูง ทำให้ไอโซโทปที่มีน้ำหนักแตกต่างกันแยกออกจากกัน

ความยากในการโจมตีโรงงาน Enrichment

การโจมตีโรงงาน Enrichment เป็นเรื่องที่ท้าทายเนื่องจากมาตรการรักษาความปลอดภัยที่เข้มงวด

Air Gap

Air Gap คือการแยกเครือข่ายคอมพิวเตอร์ออกจากอินเทอร์เน็ตและเครือข่ายภายนอกอื่นๆ เพื่อป้องกันการโจมตีจากภายนอก โรงงาน Enrichment มักใช้ Air Gap เพื่อรักษาความปลอดภัยของระบบ

การเข้าถึงทางกายภาพ

การเข้าถึงทางกายภาพ (physical access) เป็นอีกหนึ่งอุปสรรคในการโจมตีโรงงาน การเข้าถึงโรงงานจะต้องได้รับอนุญาตและมีการตรวจสอบอย่างเข้มงวด

ความปลอดภัยของระบบ

ระบบรักษาความปลอดภัยของโรงงาน Enrichment มักมีความซับซ้อนและมีการป้องกันหลายชั้น รวมถึงการใช้ระบบควบคุมการเข้าออก กล้องวงจรปิด และระบบตรวจจับการบุกรุก

การค้นพบ Stuxnet

Stuxnet ถูกค้นพบในปี 2010 โดยบริษัทแอนตี้ไวรัสหลายแห่ง

บริษัทแอนตี้ไวรัส

บริษัทแอนตี้ไวรัสต่างๆ เช่น Symantec และ Kaspersky Lab มีบทบาทสำคัญในการวิเคราะห์และเปิดเผยข้อมูลเกี่ยวกับ Stuxnet

อาการผิดปกติของคอมพิวเตอร์

การค้นพบ Stuxnet เริ่มต้นจากการสังเกตอาการผิดปกติของคอมพิวเตอร์ในโรงงานต่างๆ เช่น การรีสตาร์ทเครื่องเองโดยไม่ทราบสาเหตุ

การวิเคราะห์โค้ด

บริษัทแอนตี้ไวรัสทำการวิเคราะห์โค้ดของ Stuxnet เพื่อทำความเข้าใจถึงวิธีการทำงานและเป้าหมายของมัน การวิเคราะห์โค้ดช่วยให้ทราบถึงความซับซ้อนของ Stuxnet และความสามารถในการโจมตีระบบควบคุมอุตสาหกรรม

วิธีการแพร่กระจายของ Stuxnet

Stuxnet ใช้หลายวิธีในการแพร่กระจายและเข้าถึงระบบเป้าหมาย

Zero-day exploits

Stuxnet ใช้ Zero-day exploits หลายตัวในการแพร่กระจาย ซึ่งทำให้มันสามารถเจาะระบบได้โดยไม่ต้องอาศัยช่องโหว่ที่ถูกเปิดเผยก่อนหน้านี้

การแพร่กระจายผ่าน Network

Stuxnet สามารถแพร่กระจายผ่านเครือข่ายคอมพิวเตอร์ โดยใช้ช่องโหว่ในระบบปฏิบัติการ Windows

การแพร่กระจายผ่าน USB Drive

Stuxnet ใช้ USB Drive เป็นช่องทางในการแพร่กระจายไปยังระบบที่ไม่เชื่อมต่อกับเครือข่าย

Autorun

Stuxnet ใช้คุณสมบัติ Autorun ของ Windows เพื่อเรียกใช้โค้ดเมื่อ USB Drive ถูกเสียบเข้ากับคอมพิวเตอร์

Printer Spooler Service

Stuxnet ใช้ช่องโหว่ใน Printer Spooler Service เพื่อแพร่กระจายตัวเอง

Keyboard Layout

Stuxnet ใช้เทคนิคการโจมตี Keyboard Layout เพื่อเข้าควบคุมระบบ

UAC Bypass

Stuxnet ใช้ UAC Bypass เพื่อหลีกเลี่ยงการแจ้งเตือนจาก User Account Control

การวิเคราะห์ Payload ของ Stuxnet

Payload ของ Stuxnet คือส่วนที่ทำหน้าที่ในการโจมตีระบบเป้าหมาย

โครงสร้างของ Stuxnet

Stuxnet มีโครงสร้างที่ซับซ้อน ประกอบด้วยหลายโมดูลที่ทำงานร่วมกัน

การซ่อนตัว

Stuxnet ใช้เทคนิคการซ่อนตัวเพื่อหลีกเลี่ยงการตรวจจับจากโปรแกรมป้องกันไวรัส

การทำงานใน User Mode และ Kernel Mode

Stuxnet ทำงานทั้งใน User Mode และ Kernel Mode เพื่อเข้าถึงระบบในระดับต่างๆ

Certificate ที่ถูกขโมย

Stuxnet ใช้ Certificate ที่ถูกขโมยมาเพื่อทำให้ตัวเองดูเหมือนเป็นซอฟต์แวร์ที่น่าเชื่อถือ

การทำงานของ Stuxnet ในเชิงลึก

Stuxnet มีวิธีการทำงานที่ซับซ้อนในการโจมตีระบบควบคุม PLC

การ Insec

Stuxnet ทำการ Insec เพื่อเข้าควบคุมระบบ

Doomsday Clock

Stuxnet มี Doomsday Clock ที่ควบคุมการทำงานของมัน

การโจมตี PLC

Stuxnet โจมตีระบบควบคุม PLC ของ Siemens

การมองหา Siemens PLC

Stuxnet จะมองหาระบบ Siemens PLC ในระบบ

การปรับเปลี่ยนการทำงานของ PLC

Stuxnet ปรับเปลี่ยนการทำงานของ PLC เพื่อทำให้เกิดความเสียหายต่ออุปกรณ์

การหลอกลวง

Stuxnet หลอกลวงผู้ควบคุมระบบโดยแสดงข้อมูลเท็จ

การโจมตีใบพัด

Stuxnet โจมตีใบพัดของ Centrifuge

การเสื่อมสภาพของใบพัด

Stuxnet ทำให้ใบพัดเสื่อมสภาพ

การแจ้งเตือน

Stuxnet ไม่แจ้งเตือนเมื่อเกิดความเสียหาย

การแพร่กระจายผ่าน USB

Stuxnet แพร่กระจายผ่าน USB Drive

การปล่อย Stuxnet

การปล่อย Stuxnet คือการเริ่มปฏิบัติการโจมตี

การแก้ไข Stuxnet

มีการแก้ไข Stuxnet เพื่อป้องกันการแพร่กระจาย

Stuxnet เวอร์ชั่นแรก

Stuxnet เวอร์ชั่นแรกมีความสามารถในการโจมตีที่จำกัด

การโจมตีวาล์ว

Stuxnet โจมตีวาล์วในโรงงาน

การเร่งโครงการ

Stuxnet เร่งโครงการนิวเคลียร์

การเจรจาหลัง Stuxnet

มีการเจรจาหลังการค้นพบ Stuxnet

ผลกระทบและบทสรุป

Stuxnet ได้สร้างผลกระทบอย่างมากต่อโครงการนิวเคลียร์อิหร่านและวงการสงครามไซเบอร์

ผลกระทบต่อโครงการนิวเคลียร์อิหร่าน

Stuxnet ทำให้เกิดความเสียหายต่อโรงงาน Enrichment Uranium ของอิหร่าน ทำให้โครงการนิวเคลียร์ของอิหร่านต้องล่าช้าออกไป

บทเรียนจาก Stuxnet

Stuxnet เป็นบทเรียนสำคัญเกี่ยวกับความเสี่ยงของสงครามไซเบอร์และความจำเป็นในการรักษาความปลอดภัยของระบบควบคุมอุตสาหกรรม

อนาคตของ Cyber Warfare

Stuxnet เป็นตัวอย่างของ Cyber Warfare ที่ซับซ้อน และแสดงให้เห็นถึงแนวโน้มในอนาคตของสงครามไซเบอร์

💬 ปรึกษาการเงินฟรีกับผู้เชี่ยวชาญ คลิกเพื่อแอดไลน์

หรือสแกน QR เพื่อแอด

Leave a Reply